Vor einiger Zeit habe ich ein PowerShell Dokumentationsskript für eine App-V Serverinfrastruktur erstellt. Das habe ich mit viel Aufwand im Dezember 2019 überarbeitet. Viele Funktionen, die zuvor über das Skript abgebildet wurden, sind dabei in das Modul gewandert. Im jetzigen Zustand ist das Modul insbesondere dafür gut, Informationen aus der „.AppV“ Datei zu extrahieren aber auch Informationen aus den externen Konfigurationsdateien UserConfig.xml und DeploymentConfig.xml.

Noch das Rechtliche: Wir geben keinerlei Gewährleistung für die Funktion oder Schäden. Das Modul steht unter der MIT Lizenz. Programfehler sind nicht ausgeschlossen.

Dieses Jahr ist geplant, dem Modul noch weitere Funktionen zu geben. Erst einmal kann man schon einige nette Dinge mit dem Modul anfangen. Das Modul könnt ihr unten am Ende dieses Blogs herunterladen. Alternativ steht die aktuelle Version über die PowerShell Gallery bereit. Bei einer Installation im UserScope (und PoSh 5.x) landet das Paket mit folgendem Befehl unter Documents\WindowsPowerShell\Modules

install-Module AppVForcelets -Scope CurrentUser

Microsoft bietet mit der Windows PowerShell auf dem Sequencer eine Möglichkeit, die Paketerstellung zu automatisieren. Die Nutzung dieser Module ist einfach. Bei dem Sequencer ist wiederum zu beachten, dass dieser für die genutzte Umgebung Best Practice zu installieren ist. In der Regel wird man die automa-tische Paketierung von außen steuern, also einen Sequencer in einer Hyper-V- oder VMware-Umgebung nutzen und diesen vor jeder Aktion automatisch wieder zurücksetzen.

Microsoft bietet mit der Windows PowerShell auf dem Sequencer eine Möglichkeit, die Paketerstellung zu automatisieren. Die Nutzung dieser Module ist einfach. Bei dem Sequencer ist wiederum zu beachten, dass dieser für die genutzte Umgebung Best Practice zu installieren ist. In der Regel wird man die automa-tische Paketierung von außen steuern, also einen Sequencer in einer Hyper-V- oder VMware-Umgebung nutzen und diesen vor jeder Aktion automatisch wieder zurücksetzen. Mir ist aktuell keine direkte Methode bekannt, mit der man mit einem einzigen Befehl eine Verknüpfung mit Parametern in Powershell erstellen kann. Jedoch kann man Objekte wie das WScript.Shall auch in PowerShell benutzen. Ich erinne mich zumindest wage, dass es in diesem Bereich eine Neuerung gab, konnte aber nichts finden. Hier nun dennoch die ultimativen Powershell Funktionen zur Erstellung von Shortcus. Dabei u.a. auch die Möglichkeit, administrative Shortcuts zu erzeugen, die eine Elevation der Anwendung bewirken. Als Parameter kann ein "ico" Icon File angegeben werden und ansonsetn wird versucht, mit den "Special Folders" zu arbeiten.

Mir ist aktuell keine direkte Methode bekannt, mit der man mit einem einzigen Befehl eine Verknüpfung mit Parametern in Powershell erstellen kann. Jedoch kann man Objekte wie das WScript.Shall auch in PowerShell benutzen. Ich erinne mich zumindest wage, dass es in diesem Bereich eine Neuerung gab, konnte aber nichts finden. Hier nun dennoch die ultimativen Powershell Funktionen zur Erstellung von Shortcus. Dabei u.a. auch die Möglichkeit, administrative Shortcuts zu erzeugen, die eine Elevation der Anwendung bewirken. Als Parameter kann ein "ico" Icon File angegeben werden und ansonsetn wird versucht, mit den "Special Folders" zu arbeiten. Wir benutzen für viele Umgebungen Wildcard Zertifikate (*.DOMAENE.LOCAL o.ä.) die wir teilweise als langjährige Zertifikate (http://www.software-virtualisierung.de/entry/erstellung-langjaehriger-zertifikate-zur-nutzung-mit-citrix.html) aus unserer eigenen CA exportieren. Leider hat sich gezeigt, dass der Citrix html 5 Client diese Zertifikate nicht ohne weiteres importieren kann. Diese funktionieren dennoch. Daher hier eine Anleitung, wie die Zertifikate für den VDA und den Desktop Delivery Controller konfiguriert werden. Damit wird die Darstellung der Citrix Inhalte direkt in einem Html 5 fähigen Webbrowser erreicht.

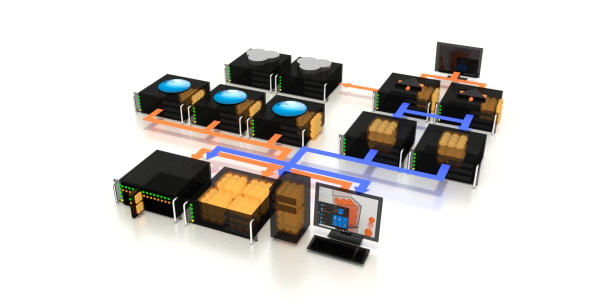

Wir benutzen für viele Umgebungen Wildcard Zertifikate (*.DOMAENE.LOCAL o.ä.) die wir teilweise als langjährige Zertifikate (http://www.software-virtualisierung.de/entry/erstellung-langjaehriger-zertifikate-zur-nutzung-mit-citrix.html) aus unserer eigenen CA exportieren. Leider hat sich gezeigt, dass der Citrix html 5 Client diese Zertifikate nicht ohne weiteres importieren kann. Diese funktionieren dennoch. Daher hier eine Anleitung, wie die Zertifikate für den VDA und den Desktop Delivery Controller konfiguriert werden. Damit wird die Darstellung der Citrix Inhalte direkt in einem Html 5 fähigen Webbrowser erreicht. Die gesamte Architektur einer XenDesktop 7.x Umgebung baut auf die Nutzung interner Zertifikate auf. Für die interne Nutzung, zum Beispiel für Verbindungen des StoreFront Servers mit dem Desktop Devlivery Controller möchte man Zertifikate nutzen, die nicht jedes Jahr ausgetauscht werden müssen. Ein Jahr ist die Standardeinstellung der Microsoft CA für Webserver Zertifikate. Zusätzlich soll gezeigt werden, dass auch eine Microsoft CA mit Powershell installiert werden kann. Die Microsoft CA, kann über die Windows Rollen einem jeden Windows Serversystem hinzugefügt werden. Mit der CA können sehr leicht Zertifikate erstellt werden, die zum Beispiel für eine Serverauthentifizierung gültig sind. Neuen Anforderungen entsprechend werden heute in Terminalserverumgebungen fast alle Datenwege verschlüsselt. Also auch die Kommunikation mit der Citrix STA sollte verschlüsselt erfolgen. Nun bietet die Microsoft CA im Standard nur Zertifikate für zwei Jahre an. Es ist jedoch möglich, ein eigenes Template zu erstellen, um langjährige Zertifikate zu generieren. Hier eine Beschreibung, wie das zu erreichen ist. Zuerst die Installation der Microsoft CA mit Powershell. Einige Einstellungen sollten unbedingt genau kontrolliert werden. Diese Konfiguration ist für die Erstellung eines schnellen Zertifikates gut. Das kann auch in einer Testumgebung erfolgen und anschließend werden die Zertifikate für die Produktionsumgebung nur auf den Servern importiert, wo diese benötigt werden. Jedoch sollte so keinesfalls für die Gesamtstruktur eines Unternehmens installiert werden. Eine CA, für E-Mail Verschlüsslung ist sorgfältig zu planen. Das Root Zertifikate der Installation wird automatisch im Active Directory repliziert. Ist also nach einiger Zeit auf allen Domänenmitgliedern verfügbar (Server/Clients). Es ist daher zu empfehlen, die „ValidityPeriod“ der Root kürzer zu halten, falls es einmal zu kritischen Sicherheitsproblemen kommt.

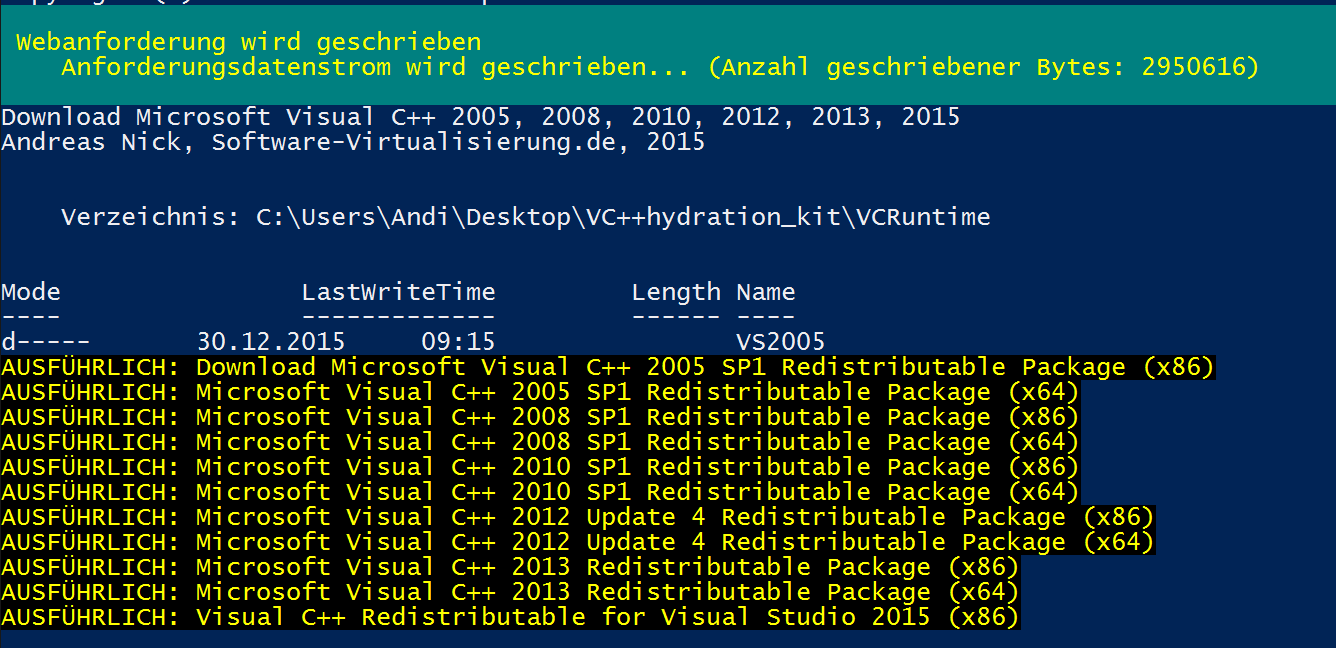

Die gesamte Architektur einer XenDesktop 7.x Umgebung baut auf die Nutzung interner Zertifikate auf. Für die interne Nutzung, zum Beispiel für Verbindungen des StoreFront Servers mit dem Desktop Devlivery Controller möchte man Zertifikate nutzen, die nicht jedes Jahr ausgetauscht werden müssen. Ein Jahr ist die Standardeinstellung der Microsoft CA für Webserver Zertifikate. Zusätzlich soll gezeigt werden, dass auch eine Microsoft CA mit Powershell installiert werden kann. Die Microsoft CA, kann über die Windows Rollen einem jeden Windows Serversystem hinzugefügt werden. Mit der CA können sehr leicht Zertifikate erstellt werden, die zum Beispiel für eine Serverauthentifizierung gültig sind. Neuen Anforderungen entsprechend werden heute in Terminalserverumgebungen fast alle Datenwege verschlüsselt. Also auch die Kommunikation mit der Citrix STA sollte verschlüsselt erfolgen. Nun bietet die Microsoft CA im Standard nur Zertifikate für zwei Jahre an. Es ist jedoch möglich, ein eigenes Template zu erstellen, um langjährige Zertifikate zu generieren. Hier eine Beschreibung, wie das zu erreichen ist. Zuerst die Installation der Microsoft CA mit Powershell. Einige Einstellungen sollten unbedingt genau kontrolliert werden. Diese Konfiguration ist für die Erstellung eines schnellen Zertifikates gut. Das kann auch in einer Testumgebung erfolgen und anschließend werden die Zertifikate für die Produktionsumgebung nur auf den Servern importiert, wo diese benötigt werden. Jedoch sollte so keinesfalls für die Gesamtstruktur eines Unternehmens installiert werden. Eine CA, für E-Mail Verschlüsslung ist sorgfältig zu planen. Das Root Zertifikate der Installation wird automatisch im Active Directory repliziert. Ist also nach einiger Zeit auf allen Domänenmitgliedern verfügbar (Server/Clients). Es ist daher zu empfehlen, die „ValidityPeriod“ der Root kürzer zu halten, falls es einmal zu kritischen Sicherheitsproblemen kommt. Here are two simple Powershell scripts to automatic download and install all Visual C++ Runtimes for X86 and X64 Systems (2005, 2008, 2010, 2012, 2013, 2015).

Here are two simple Powershell scripts to automatic download and install all Visual C++ Runtimes for X86 and X64 Systems (2005, 2008, 2010, 2012, 2013, 2015).

App-V 5.x ermöglicht es einer lokal installierten Anwendung auf einem Windows System in eine virtuelle Blase hinein zu starten. Also den Inhalt des Virtuellen Paketes für lokale An-wendung sichtbar zu machen. Das ist nicht nur für Middleware interessant, sondern auch zum Debuggen von App-V Paketen. Hier gibt es mehrere Verfahren.

App-V 5.x ermöglicht es einer lokal installierten Anwendung auf einem Windows System in eine virtuelle Blase hinein zu starten. Also den Inhalt des Virtuellen Paketes für lokale An-wendung sichtbar zu machen. Das ist nicht nur für Middleware interessant, sondern auch zum Debuggen von App-V Paketen. Hier gibt es mehrere Verfahren.